Innhold Vis

Claude Code sin kildekode ble utilsiktet eksponert 31. mars 2026 – via en .map-fil i Anthropics eget npm-register. Source maps som normalt aldri skal nå offentligheten lå tilgjengelig for alle, og innen timer var koden arkivert og spredt på GitHub.

Dette er ikke et tradisjonelt datainnbrudd. Ingen hacket seg inn hos Anthropic. En utvikler med god kunnskap om hvordan npm-pakker er bygget opp, fant ganske enkelt en fil som ikke skulle vært der – og snudde den til lesbar TypeScript-kode ved hjelp av standard verktøy.

Jeg bruker Claude Code daglig. Artikkelen om min test av Claude Code vs OpenClaw er fra mars – og etter denne uken er det tydelig at det fortsatt skjer mye rundt verktøyet.

Hva er en .map-fil, og hvorfor er dette et problem?

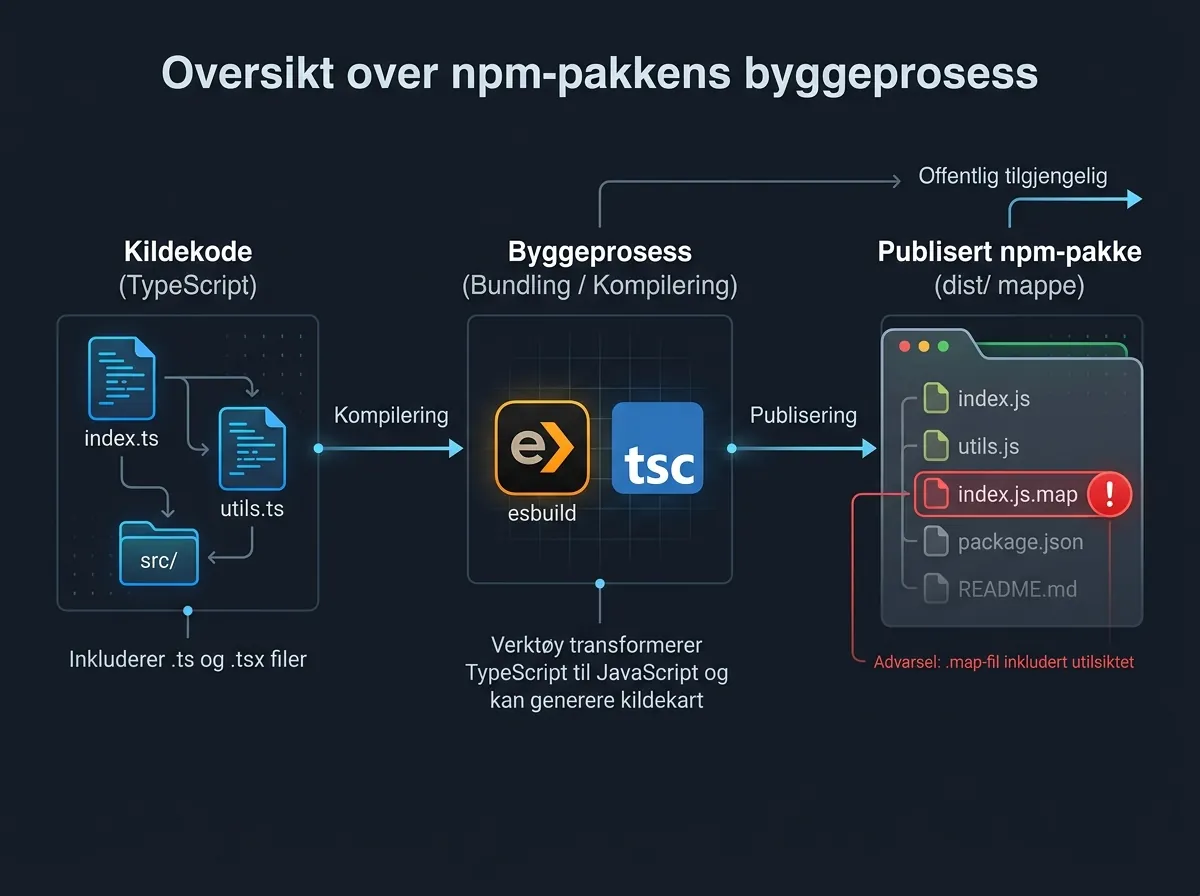

Når TypeScript-kode kompileres til JavaScript, kan byggverktøyet generere en source map – en .map-fil som kartlegger den kompilerte JavaScript-koden tilbake til den originale TypeScript-kildekoden. Tanken er at utviklere skal kunne debugge kompilert kode og se de originale linjene i utviklingsmiljøet sitt.

Problemet: source maps skal bare eksistere i utviklermiljøet, aldri i det publiserte npm-pakken som alle kan laste ned. Anthropic sendte med .map-filen i selve npm-pakken for @anthropic-ai/claude-code. Den lå der, offentlig tilgjengelig, til alle som visste å se etter den.

En .map-fil inneholder bokstavelig talt hele kildekoden – alle kommentarer, variabelnavn, intern logikk, og arkitekturvalg som aldri var ment for omverdenen. Det er ikke snakk om en obfuscert haug med minifisert JavaScript. Det er den faktiske TypeScript-koden.

Hva ble avslørt?

GitHub-repositoriet instructkr/claude-code (nå konvertert til et Python-porteringsprosjekt) dokumenterte lekkasjen og brukte den eksponerte koden som grunnlag. Utviklerne bak repositoriet valgte etter hvert å fjerne den eksponerte snapshoten direkte og bygge en Python-reimplementering basert på arkitekturforståelsen de fikk fra kildekoden.

Hva kildekoden avslørte:

- Intern arkitektur: Hvordan Claude Code er strukturert – verktøysystemet, kommandohåndtering, og query-logikk

- Implementasjonsdetaljer: Konkret TypeScript-kode som viser hvordan agenten opererer og kommuniserer med Anthropic API

- Systeminstruksjoner: Deler av promptene og instruksjonene som styrer Claude Codes atferd

- Intern logikk: Beslutningstrær og arbeidsflytstyring som Anthropic ikke hadde planlagt å offentliggjøre

Hvordan skjer sånt for et selskap som Anthropic?

Det er et legitimt spørsmål. Anthropic er et AI-sikkerhetsfokusert selskap med milliardfinansiering og noen av de skarpeste ingeniørene i bransjen. Likevel sitter de med en så grunnleggende publiseringsfeil.

Svaret er sannsynligvis veldig prosaisk: dette er menneskelige feil i byggepipelinen. Npm-pakker publiseres av utviklere, og source maps er en av de tingene som kan skli gjennom dersom .npmignore-konfigurasjonen ikke er riktig satt opp. Det er akkurat den typen feil som er lett å overse i kodegjennomgang fordi det ikke er funksjonell kode – det er metadata rundt kompileringen.

Og jammen: Claude Code er et relativt nytt produkt med rask iterasjon. Rask utvikling kombinert med kompleks byggepipeline og manglende rutiner for å verifisere hva som faktisk publiseres til npm – det er oppskriften på akkurat denne typen lekkasje.

Hva betyr dette for brukere av Claude Code?

La meg være tydelig: dette er ikke en sikkerhetshendelse som direkte truer deg som bruker. Ingen API-nøkler, ingen brukerdata, ingen kontoopplysninger ble eksponert. Det som skjedde er at Anthropics interne implementasjonsdetaljer ble offentlige.

Praktiske konsekvenser for deg som bruker Claude Code:

- Funksjonalitet uendret: Claude Code fungerer akkurat som før. Lekkasjen endrer ingenting i produktet.

- Konkurransesituasjon: Konkurrenter og open source-utviklere har nå innsikt i Anthropics arkitekturvalg. Det er den mest substansielle konsekvensen.

- Reprodusering: GitHub er fullt av folk som nå bygger reimplementeringer basert på lekket kode. Python-porter, andre språk. Det er allerede i gang.

Jeg sjekket min egen Claude Code-bruk – og nei, ingenting av det jeg gjør gjennom verktøyet er eksponert. Kildekode og arkitektur er lekket, ikke brukerdata.

Source maps i npm – en klassisk feil

For de som er nysgjerrige på det tekniske: npm-pakker er i bunn og grunn zip-arkiver. Alt du legger i pakkemappen blir med når du kjører npm publish – med mindre du eksplisitt ekskluderer det i .npmignore eller package.json sin files-liste.

Standard byggeverktøy som esbuild, webpack og tsc kan generere source maps automatisk. Problemet oppstår når denne innstillingen er aktivert i produksjonsbygget som publiseres til npm. Det er en konfigurasjonsfeil, ikke en bevisst beslutning fra Anthropic om å dele kildekode.

Mange selskaper har gjort lignende feil. Det gjør det ikke mindre interessant – men det bør tempe forventningene om at dette handler om noe dramatisk. Det er en klassisk «oi, den fila skulle ikke vært der»-situasjon.

Hva skjer nå?

Anthropic vil sannsynligvis publisere en ny versjon av npm-pakken uten source maps, og deretter gi en kort melding om hendelsen. Det er standard prosedyre. Koden som allerede er spredt er naturligvis ikke mulig å trekke tilbake – men .map-filen kan fjernes fra fremtidige versjoner.

Open source-prosjekter som instructkr/claude-code vil bruke innsikten til å bygge bedre alternativer og reimplementeringer. Det er ikke nødvendigvis en dårlig ting for bransjen som helhet – åpenhet om arkitektur driver innovasjon.

Jeg har skrevet om Claude Code og GitHub-aktivitet tidligere, og dette vil sannsynligvis generere en bølge av nye repos i dagene fremover. Folk er allerede i gang med å analysere koden og trekke konklusjoner.

Moralen? Sjekk hva som faktisk er i npm-pakkene dine før du publiserer. Det er enklere sagt enn gjort i en hektisk utviklingskultur – men det er en god vane å ha. Og for Anthropic sin del: dette er et lite pinlig øyeblikk for et selskap som selger seg inn på sikkerhet og tillit, men det er langt fra en katastrofe.

3 kommentarer