Innhold Vis

Anthropic har nettopp gjort noe ganske oppsiktsvekkende. De har bygget en AI-modell – Claude Mythos Preview – som er så god til å finne sikkerhetshull at de nekter å lansere den offentlig. I stedet har de samlet et koalisjon av tolv teknologigiganter og gitt dem eksklusiv tilgang. Apple, Google, Microsoft, Nvidia, Amazon, Cisco, CrowdStrike, Broadcom, JPMorganChase, Palo Alto Networks og Linux Foundation er alle med. Dette kalles Project Glasswing.

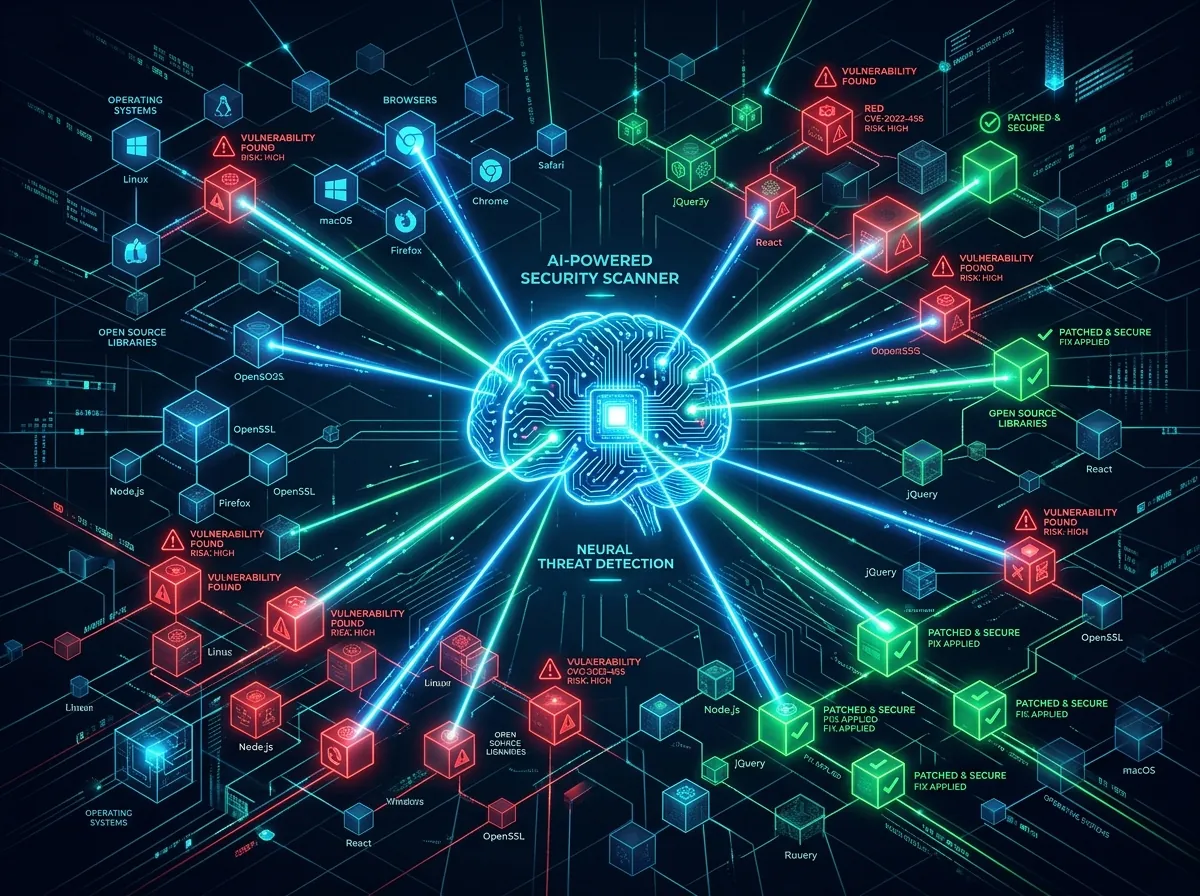

Modellen har allerede funnet tusenvis av kritiske zero-day-sårbarheter – sikkerhetshull som ingen visste eksisterte – i hvert eneste store operativsystem og hver eneste store nettleser. Noen av disse hullene hadde ligget uoppdaget i 10-27 år. Det er ganske vilt å tenke på.

Forrige uke dekket jeg Claude Mythos-lekkasjen – da vi fikk de første tegnene på hva denne modellen var kapabel til. Nå er alt offisielt bekreftet, og skalaen er langt større enn noen hadde forutsett.

Hva er Project Glasswing?

Project Glasswing er Anthropic sin respons på et fundamentalt problem: AI-modeller har nå nådd et ferdighetsnivå innen koding der de overgår alle mennesker utenom de mest erfarne sikkerhetsforskerne. Det betyr at de kan finne og utnytte sikkerhetshull. Det er et tveegget sverd – og Anthropic valgte å bruke det til forsvar, ikke angrep.

Initiativet er bygget rundt Claude Mythos Preview, en upublisert frontier-modell som Anthropic ikke planlegger å gjøre tilgjengelig for allmennheten. «Vi har ingen planer om å gjøre Claude Mythos Preview generelt tilgjengelig på grunn av dens cybersikkerhetsmuligheter,» sa Newton Cheng, Frontier Red Team Cyber Lead hos Anthropic, til VentureBeat.

Partnerne i Project Glasswing får tilgang til å bruke Mythos Preview til å finne og fikse sårbarheter i kritisk programvare. Anthropic forplikter seg til å gi opptil 100 millioner dollar i brukskreditter for modellen, pluss 4 millioner dollar i direkte donasjoner til open source-sikkerhetsorganisasjoner.

Hva fant Mythos Preview?

Her begynner det å bli virkelig interessant. Tallene fra de siste ukene er ganske svimlende.

Mythos Preview fant tusenvis av høyrisiko zero-day-sårbarheter i alle store operativsystemer og alle store nettlesere. Mange av disse sårbarhetene var mellom ti og tjue år gamle – noen enda eldre. Per TechCrunch er over 99% av de oppdagede sårbarhetene ennå ikke patchet, fordi ansvarlig offentliggjøring tar tid.

To konkrete eksempler fra Anthropic er fascinerende:

- En 27 år gammel sårbarhet i OpenBSD – et operativsystem kjent for sin sikkerhets-fokus – som ville ha latt en angriper krasje systemet bare ved å koble til det

- En 16 år gammel sårbarhet i FFmpeg-biblioteket (brukt i nesten all video- og lydprogramvare) som hadde blitt truffet fem millioner ganger av automatiserte testverktøy uten at noen fanget den

Og ikke nok med det. Ifølge Anthropic sin offisielle blogg klarte Mythos Preview å skrive et nettleser-exploit som kjedet fire sårbarheter sammen, inkludert en kompleks JIT heap spray som rømte fra både renderer-sandkassen og OS-sandkassen. Modellen hentet også lokale rettighetseskalerings-utnyttelser på Linux autonomt, ved å utnytte subtile race conditions og KASLR-omgåelser.

Dette er ikke «AI finner enkle bugs.» Dette er AI som gjør det de beste menneskelige sikkerhetspenetrasjonstesterne bruker uker på – på timer.

Hvem er med, og hva gjør de?

Tolv selskaper er lanseringspartnere for Project Glasswing. Det er ikke hvem som helst – dette er selskapene som driver infrastrukturen verden kjører på:

- Amazon Web Services – skyleverandør for store deler av internett

- Apple – iOS, macOS, Safari

- Broadcom – halvledere og nettverksinfrastruktur

- Cisco – bedriftsnettverksinfrastruktur

- CrowdStrike – cybersikkerhetsplattform i bruk hos Fortune 500

- Google – Android, Chrome, sky-infrastruktur

- JPMorganChase – verdens største bank målt etter markedsverdi

- Linux Foundation – open source-kjernen i moderne infrastruktur

- Microsoft – Windows, Azure, Edge

- Nvidia – GPU-infrastruktur for nesten all AI-trening

- Palo Alto Networks – enterprise-sikkerhet

I tillegg til de tolv primærpartnerne har Anthropic utvidet tilgang til over 40 andre organisasjoner som bygger eller vedlikeholder kritisk programvare. Det er ganske mange til å holde noe hemmelig.

Pengene bak initiativet

100 millioner dollar i brukskreditter for Claude Mythos Preview er et signal om at dette er ment å ha reell rekkevidde. Partnerne betaler ikke for å finne disse sårbarhetene – Anthropic bærer regningen for at kritisk infrastruktur skal bli sikrere.

De 4 millionene i direkte donasjoner er fordelt slik: 2,5 millioner dollar til Alpha-Omega og OpenSSF gjennom Linux Foundation, og 1,5 millioner dollar til Apache Software Foundation. Det er organisasjonene som vedlikeholder den usynlige programvaren verden er bygget på.

Tenk på det: FFmpeg (med den 16 år gamle sårbarheten) er i nesten all video- og lydprogramvare du bruker, fra VLC til Zoom til Discord. Linux Foundation-koden driver Amazon og Google Cloud. Apache server driver en stor del av internett. Dette er ikke abstrakte sikkerhetsproblemer – det er infrastruktur du bruker daglig.

Hvorfor holder Anthropic modellen tilbake?

Det er et spørsmål det er verdt å ta seriøst. Anthropic er kjent for å være forsiktig, og i dette tilfellet virker forsiktigheten begrunnet.

En AI som kan finne zero-days i alle store operativsystemer og nettlesere, kjede fire sårbarheter i ett exploit, og gjøre det autonomt – det er ikke noe du vil ha fritt tilgjengelig. En velfinansiert trusselaktør med tilgang til en slik modell ville i teorien kunne drive skadevare-kampanjer i en skala og hastighet vi aldri har sett.

Det er interessant å sammenligne med AI-sikkerhetspillar-artikkelen jeg skrev nylig. AI gjør at angrepshastigheten øker dramatisk, mens forsvaret fremdeles i stor grad er manuelt. Project Glasswing er Anthropic sitt forsøk på å bruke den offensive kapabiliteten defensivt – finne hullene før angriperne gjør det.

Det er en god tanke. Men det krever at du stoler på at de tolv selskapene med tilgang ikke misbruker den, og at Anthropic klarer å holde modellen borte fra feil hender. Det er ikke trivielt.

Hva betyr dette i praksis?

For deg og meg som ikke er med i Project Glasswing-koalisjonen, handler dette om én ting: programvaren du bruker daglig – Windows, macOS, Chrome, Firefox, Android, iOS – vil forhåpentligvis bli sikrere i løpet av de neste månedene og kvartalene enn den har vært på mange år.

Sårbarhetene er funnet. Nå starter det langsomme arbeidet med å patche dem uten å skape kaos. Over 99% av de oppdagede hullene er ikke offentliggjort ennå – det er koordinert sikkerhetsavsløring i praksis, der leverandøren får tid til å fikse problemet før offentligheten (og angriperne) vet det eksisterer.

Det som skjer med Project Glasswing er på mange måter en milepæl. Ikke fordi AI plutselig er «superintelligent» eller noe slikt, men fordi det er første gang vi ser en organisert, storstilt bruk av frontier AI til defensiv sikkerhet – med de selskapene som faktisk eier infrastrukturen med på laget. Tidligere var det alltid angriperne som lå foran. Nå ser vi første forsøk på å snu det.

Om det lykkes, vil vi sannsynligvis aldri høre om det. Det er slik godt sikkerhetsarbeid fungerer.