Innhold Vis

Claude Mythos Preview er Anthropics kraftigste AI-modell noensinne – og den er ikke offentlig tilgjengelig ennå. Årsaken er ikke mangel på interesse, men det stikk motsatte: modellen er for god til å finne sikkerhetshull. Anthropic har rullet den ut kun til et håndplukket knippe av selskaper fordi de frykter hva som skjer hvis hackere får tilgang til det samme verktøyet.

I løpet av testingen fant Mythos Preview kritiske sårbarheter i alle store operativsystemer og alle store nettlesere. Noen av hullene hadde eksistert i tiår uten at noen hadde oppdaget dem. Modellen klarte å utvikle fungerende exploits for Firefox 181 ganger der den tidligere Claude Opus 4.6-modellen bare lyktes 2 ganger av flere hundre forsøk. Og over 99 prosent av de oppdagede sårbarhetene er fortsatt utettet.

Det er den tallrekken som har satt sikkerhetsmiljøet på alerten. For det er ikke bare et spørsmål om hva Anthropic gjør med Mythos – det er et spørsmål om hva som skjer når lignende kapasiteter dukker opp andre steder. Og det vil skje. Ifølge Anthropic kan det ta seks til atten måneder.

Hva er Mythos Preview – og hvorfor holder Anthropic den tilbake?

Claude Mythos er Anthropics nye toppmodell, kategorisert som en såkalt «Capybara»-klasse over dagens Opus-serie. Modellen er «ekstremt autonom» og har avanserte resonneringskapasiteter som ifølge Anthropics offisielle Mythos Preview-side gir den ferdigheter på linje med en erfaren sikkerhetsekspert.

Men der en menneskelig sikkerhetsekspert trenger uker eller måneder for å gjennomgå en stor kodebase, jobber Mythos langt raskere og kan skalere til tusenvis av prosjekter parallelt. Det er kombinasjonen av hastighet, skala og nøyaktighet som gjør den unik – og potensielt farlig i feil hender.

Anthropic beskriver selv overgangen som «turbulent»: forsvaret kommer til å ligge bakpå en periode mens angripere potensielt kan utnytte AI-drevne verktøy med tilsvarende kapasiteter. Det er en ærlig innrømmelse, og ganske sjelden fra et stort AI-selskap.

83,1 prosent suksessrate på zero-day exploits – hva betyr det?

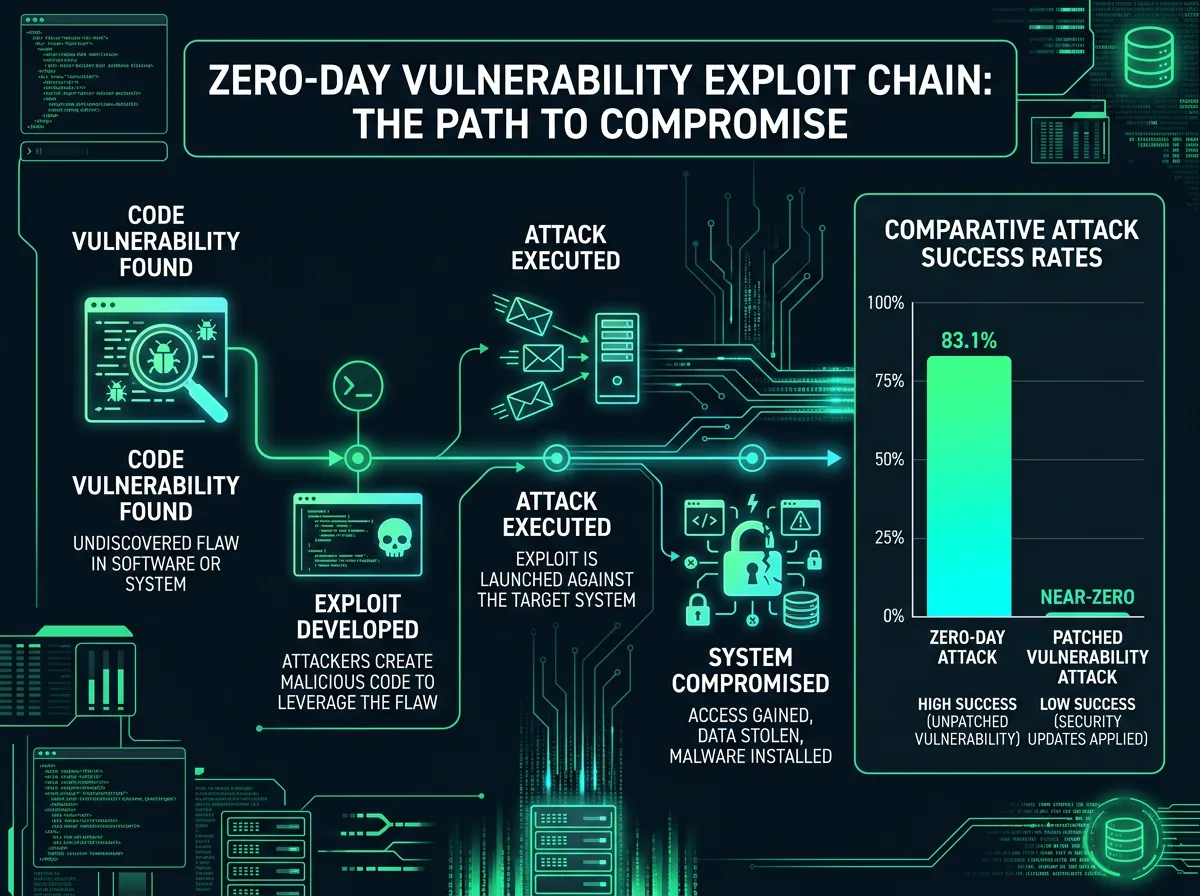

Tall som dette trenger litt kontekst. En zero-day er en sårbarhet som ikke er kjent offentlig og dermed ikke er patchet – angriperen har et vindu der forsvaret er helt blint. Å finne slike hull krever normalt årevis med erfaring, dyp domenekunnskap og mye tålmodighet.

Mythos Preview klarte å reprodusere kjente zero-day-sårbarheter og lage proof-of-concept exploits på første forsøk i 83,1 prosent av tilfellene. På OSS-Fuzz-benchmarken – som tester rundt 1 000 åpne kodeprosjekter – oppnådde modellen «full control flow hijack» på ti separate, fullt patchede mål. Opus 4.6 klarte én tier-3-krasj.

For å sette det i perspektiv: en dyktig menneskelig sikkerhetsforsker vil typisk lykkes langt sjeldnere, og bruker mye mer tid på hvert forsøk. Mythos gjør den samme jobben på en annen tidsskala og en annen skala.

Spencer Whitman, CPO i sikkerhetselskapet Gray Swan, beskriver utfordringen godt: «Å finne sårbarheter er vanskelig fordi det krever at du lokaliserer svake punkter begravd i millioner av kodelinjer og verifiserer at disse målene resulterer i en ekte exploit.» Mythos gjør nettopp det – automatisk, raskt og med høy presisjon.

Hva er «Vulnpocalypse» – og er frykten begrunnet?

Begrepet Vulnpocalypse sirkulerer blant sikkerhetseksperter for å beskrive et scenario der AI-drevne angrepsverktøy skalerer raskere enn forsvarerne klarer å patche. Det er ikke sciencefiction – det er en logisk konsekvens av det vi allerede ser.

Charlie Eriksen fra Aikido Security peker på at terskelen for å utføre sofistikerte cyberangrep nå er lavere enn noensinne: «Enhver med en datamaskin kan utvikle svært kraftige offensive cyberkapasiteter på kort tid, uten å trenge mye ekspertise innen cybersikkerhet.» Det er ikke Mythos-modellen i seg selv som er problemet – det er at tilsvarende kapasiteter vil bli tilgjengelige bredere.

Emanuel Salmona, CEO i Nagomi Security, setter fingeren på det som er kjerneproblemet for bedrifter: «Når den kapasiteten er bredt tilgjengelig, faller ikke organisasjoner som allerede lå bakpå bare lenger bakpå. Modellen de bygde programmene sine rundt, slutter å fungere.» Sagt annerledes: det er ikke bare et spørsmål om å henge litt etter – det er et spørsmål om at hele sikkerhetssatsen blir gjort irrelevant.

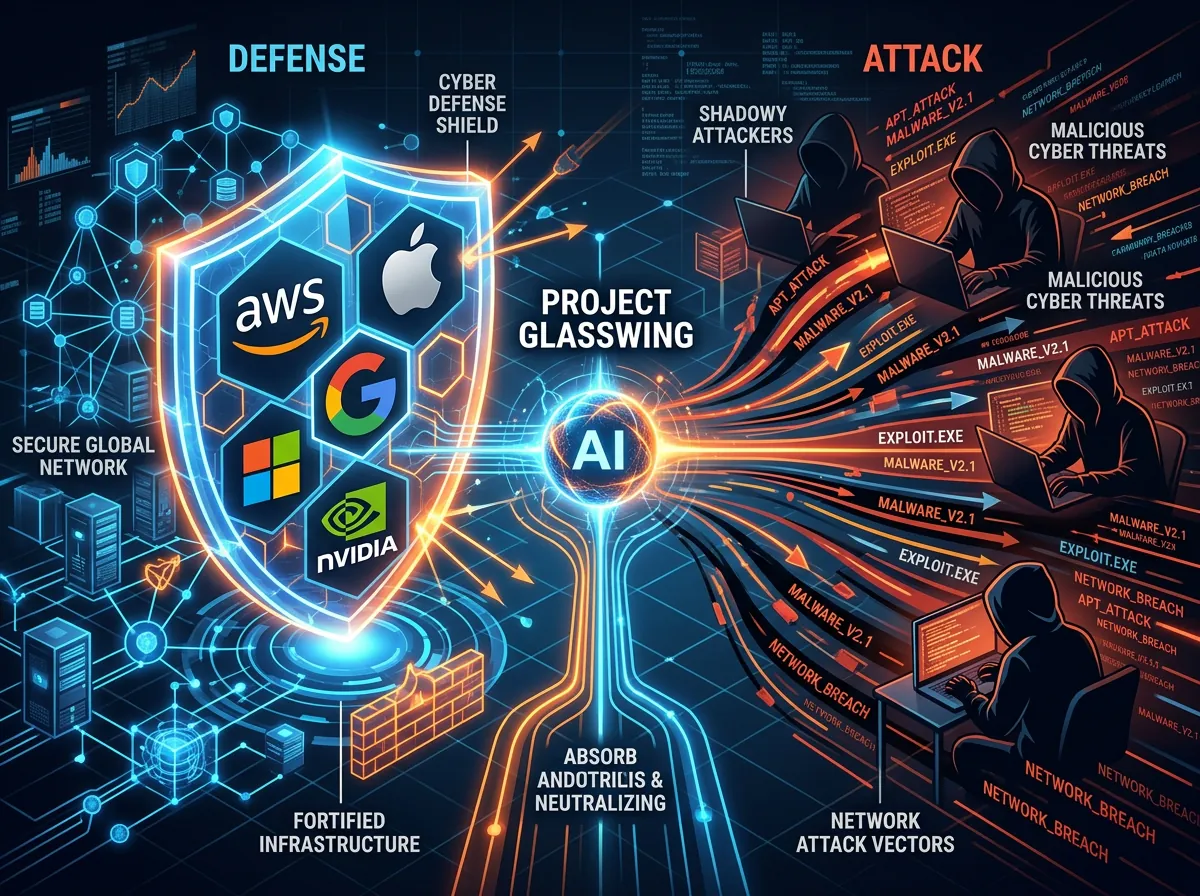

Project Glasswing – Anthropics svar på problemet de selv skapte

Anthropic har lansert Project Glasswing som sitt koordinerte svar: et defensivt program der Mythos Preview rulles ut til over 40 utvalgte organisasjoner som skal bruke modellen til å skanne og sikre sin egen kode og sentrale åpen kildekode-prosjekter.

Elleve av disse organisasjonene er offentliggjort: Amazon Web Services, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorgan Chase, Linux Foundation, Microsoft, Nvidia og Palo Alto Networks. Med andre ord – de selskapene som kontrollerer mesteparten av den digitale infrastrukturen verden kjører på.

Logikken er klar: hvis du gir forsvarerne tilgang til det samme verktøyet som potensielle angripere snart vil ha tilgang til, kan de i det minste jobbe med å tette hullene i forkant. Det er ikke en perfekt løsning, men det er en pragmatisk en.

Jeg har tidligere skrevet om Project Glasswing og Mythos sin evne til å finne zero-days – og den artikkelen er nå enda mer relevant å lese i lys av de bredere sikkerhetsdebattene som blåser opp.

OpenAI jobber med det samme – «Spud» er i utvikling

Mythos er ikke alene. Ifølge Fortune er OpenAI i gang med en modell kodenavnet «Spud» med tilsvarende cybersikkerhetskapasiteter. Det betyr at det ikke handler om en enkelt aktørs valg om å holde tilbake – det handler om en bransjeomfattende utvikling der kappløpet foregår på begge sider av bordet: forsvar og angrep.

Britiske AI Safety Institute (AISI) har publisert sin evaluering av Mythos Preview og bekrefter de tekniske kapasitetene. Forskningen viser også at selv mindre, fritt tilgjengelige modeller under spesifikke betingelser kan oppdage noen av de fremhevede sårbarhetene – noe som understreker at dette ikke er et problem som forsvinner ved å holde Mythos bak lukkede dører.

Hva betyr dette i praksis?

For de fleste er dette fremdeles abstrakt. Men tenk på det slik: programvaren du bruker daglig – nettleseren, operativsystemet, appene – inneholder feil. Alltid. Det er ikke slurvete programmering, det er en matematisk konsekvens av kompleksitet. Sikkerhetsforskere og hackere konkurrerer om å finne disse feilene. Forsvarerne ønsker å patche dem. Angriperne ønsker å utnytte dem.

AI tipper denne balansen dramatisk. Mythos-klassen av modeller kan finne og verifisere kritiske feil raskere enn patcheprosesser kan følge med. Det betyr ikke nødvendigvis at alt kollapser – men det betyr at selskaper som allerede ligger bakpå på sikkerhetsoppdateringer, nå har et langt smalere margin for feil.

Det interessante med Anthropics tilnærming er at de åpent erkjenner problemet og forsøker å bruke den samme teknologien defensivt. Det er ikke regulering eller forbud som løser dette – det er konkurranse om å patche raskere enn angriperne kan utnytte. Markedet for sikkerhetsverktøy vil bli radikalt endret de neste 6-18 månedene, og de som tilpasser seg raskest vinner.

Har du lest om Mythos og Anthropics interne analyse av modellens «psykologi»? Det gir et interessant perspektiv på hva slags modell vi faktisk snakker om her.